FAQ zu allgemeinen Fragen rund um die Multi-Faktor-Authentifizierung (MFA)

FAQ zur Multi-Faktor-Authentifizierung (MFA)

Was ist die Multi-Faktor-Authentifizierung?

Um die IT-Sicherheit an der FAU zu erhöhen, bietet das RRZE für wichtige Dienste eine Multi-Faktor-Authentifizierung (MFA) an. Diese dient dem Schutz davor, dass Unbefugte durch Phishing oder anderweitig entwendete Zugangsdaten (IdM-Kennung und Passwort) Zugriff auf persönliche Daten und Dienste erlangen.

Wenn MFA aktiviert ist, müssen bei der Anmeldung zusätzliche Daten angegeben werden:

Erster Faktor: IdM-Kennung und zugehöriges Passwort.

Zweiter Faktor (Auswahl von einer der beiden Möglichkeiten):

- Software-Token: Hierbei handelt es sich in der Regel um einen für kurze Zeit gültigen Zahlencode, der mithilfe einer Authenticator-App (auf dem Smartphone oder über ein Programm auf dem PC) erzeugt werden kann. Dieser muss dann beim Anmeldevorgang mit eingegeben werden.

- Hardware-Token: Ein Hardware-Token ist ein physisches Gerät, das als Authentifizierungsmittel verwendet wird, um die Identität eines Benutzers zu bestätigen. An der FAU kommen dafür an vielen Stellen sogenannte „YubiKeys” zum Einsatz. YubiKeys sind eine besondere Form von USB-Sticks mit einer Taste. Durch Drücken dieser Taste wird ein für kurze Zeit gültiger Code erzeugt und direkt in das vorgesehene Feld eingegeben.

Wir haben für Sie eine kurze Präsentation zum Thema „Multi-Faktor-Authentifizierung (MFA) an der FAU“ erstellt.

Wer kann die Multi-Faktor-Authentifizierung (MFA) an der FAU nutzen?

Alle Personen mit einer aktivierten IdM-Kennung können die Multi-Faktor-Authentifizierung verwenden.

Die Universitätsleitung hat zudem eine schrittweise Einführung der verpflichtenden Nutzung von MFA beschlossen. Mehr dazu erfahren Sie auf der MFA-Anleitungsseite. Dort können Sie Details zur für Sie relevanten Nutzergruppe aufrufen.

Ab welchem Zeitpunkt ist MFA für welche Nutzergruppe an der FAU verpflichtend?

Für die unterschiedlichen Nutzergruppen an der FAU findet die verpflichtende Einführung nach einer festgelegten Reihenfolge statt:

| Prio | Nutzertypen (vgl. Nutzergruppen/-typen im IdM) | MFA verpflichtend ab |

| 1 | Beschäftigte (ohne Emeriti), abgeordnete Lehrer, Wissenschaftler/in (UK) | 20.05.2026 |

| 2 | Beschäftigte, Beschäftigte (vorab), Beschäftigte (gewesen), ehrenamtlich Tätige, studentische Hilfskräfte, Lehrbeauftragte, Privatdozenten, Honorarprofessoren | 15.07.2026 |

| 3 | Promovierende, Studierende, Frühstudierende, Gaststudierende, Kooperationsstudierende, Gastdozent, Gastwissenschaftler, Praktikanten, Service-Partner, Beschäftigte externer Kunden, entsandte Personen, Nicht-Wissenschaftler/in (UK), Sonstige | 15.11.2026 |

| 4 | Alumni, Forscher-Alumni | 31.03.2027 |

MFA ist ab dem jeweiligen Stichtag für alle Nutzenden, die der jeweiligen Gruppe angehören, verpflichtend. Benötigt wird der zweite Faktor dann unter anderem für den Login im Identity Management (IdM), Virtual Private Network (VPN) und Web-Single-Sign-On (WebSSO, Shibboleth). Das bedeutet, ab diesem Tag ist ein Anmelden nur noch mit einem zweiten Faktor möglich. Richten Sie bis dahin kein MFA ein, ist ein Login bei IdM, VPN, WebSSO ab diesem Datum nicht mehr möglich.

Wenn Sie gleichzeitig Mitglied in mehreren Nutzergruppen sind, die unterschiedliche Einführungstermine haben (z. B. Studierende ab 15.11.2026 und studentische Hilfskräfte ab 15.07.2026) dann gilt für Sie der frühestmögliche Termin (im Beispiel: 15.07.2026).

Wo kommt die Multi-Faktor-Authentifizierung zum Einsatz?

Mit der Multi-Faktor-Authentifizierung können die folgenden Dienste abgesichert werden:

- der Login im IdM-Portal

- der Login über SSO bei verschiedenen Webdiensten. Das betrifft z. B. die Anmeldung bei:

- StudOn

- campo

- FAUbox

- sdauth.sciencedirect.com

- intern.fau.de

- FAUzoom

- fau.zeitwart.de

- FAUdir

- B-ITE

- der Login bei eduVPN. Die VPN-Verbindung benötigen Sie z. B. für:

- Die Anmeldung bei FSV

- Im Homeoffice für den Zugriff auf Netzlaufwerke

- Außerhalb der FAU-Netze für den Zugriff auf Online-Zeitschriften der UB

- Linux-Systeme

Wir haben für Sie eine kurze Präsentation zum Thema „Multi-Faktor-Authentifizierung (MFA) an der FAU“ erstellt, in der Sie die Anmeldung für die verschiedenen Dienste mit und ohne MFA sehen können.

Wer hilft mir weiter, wenn ich Fragen zu MFA habe oder mit den Anleitungen nicht zurechtkomme?

Es gibt mehrere Wege, wie Sie Hilfe bei der Einrichtung und Nutzung von MFA erhalten können:

- Ihre lokale IT-Betreuungsperson ist Ihr erster Ansprechpartner. Die Person, die Ihren Rechner administriert, kennt die Gegebenheiten vor Ort am besten.

- Die Mitarbeitenden an den RRZE Service-Theken unterstützen Sie ebenfalls gerne.

- Darüber hinaus haben Sie die Möglichkeit an die extra dafür eingerichtete E-Mail-Adresse rrze-mfa@fau.de zu schreiben.

Wie kann ich die Multi-Faktor-Authentifizierung für das IdM-Portal aktivieren bzw. deaktivieren?

Achtung: Die Aktivierung von MFA bedeutet, dass Sie ohne Ihren zweiten Faktor die mit MFA abgesicherten Dienste nicht mehr nutzen können.

Um MFA zu aktivieren, müssen Sie zunächst ein Software- oder Hardware-Token im IdM-Portal hinterlegen. Fügen Sie ggf. zunächst ein Software-Token gemäß der Anleitungen für das Hinzufügen eines Software-Tokens hinzu.

Um MFA für Ihre Kennung zu aktivieren, gehen Sie bitte wie folgt vor:

- Loggen Sie sich im IdM-Portal ein.

- Klicken Sie auf Self-Service > Sicherheit > Multi-Faktor-Authentifizierung oder verwenden Sie direkt den Link https://www.idm.fau.de/go/settings/mfa

- Setzen Sie den Haken bei „MFA aktivieren” und bestätigen Sie dies durch die Eingabe eines MFA-Tokens.

Bei Personen, die bereits vor dem 01.04.2026 MFA aktiviert hatten, werden noch bis einschließlich dem 19.05.2026 separate Haken für „IdM-Portal”, „Virtual Private Network (VPN)” und „Web-Single-Sign-On (WebSSO)” angezeigt. Setzen Sie bitte alle drei Haken. Ab dem 20.05.2026 geschieht dies automatisch.

Denken Sie bitte daran, in Ihrem IDM-Account immer mindestens zwei Tokens zu hinterlegen, damit Sie auch dann arbeitsfähig bleiben, wenn Sie ein Token nicht parat haben.

Bitte beachten Sie: Die FAU führt schrittweise eine Verpflichtung zur Nutzung von MFA ein. Eine Deaktivierung von MFA ist nur möglich, solange für Ihre Nutzergruppe noch keine Verpflichtung zur Nutzung von MFA besteht. Details zum Einführungszeitpunkt für die unterschiedlichen Nutzergruppen finden Sie auf unserer MFA-Anleitungsseite.

Ich habe nur einen einzigen Token hinterlegt und diesen verloren. Wie soll ich vorgehen?

Wenn Sie MFA aktiviert haben, aber keinen Zugriff mehr auf mindestens eines Ihrer hinterlegten Token haben, vereinbaren Sie bitte einen Termin an einer der Service-Theken des RRZE oder per E-Mail an rrze-mfa@fau.de, um eine Rücksetzung zu veranlassen.

Da dieser Vorgang ausschließlich durch reguläre Beschäftigte durchgeführt werden kann, ist eine Terminvereinbarung erforderlich, damit Sie sich nicht umsonst auf den Weg machen.

Ich kann mich nicht mehr anmelden, weil meine Tokens deaktiviert wurden. Was ist zu tun?

Wenn Sie MFA aktiviert haben, aber Ihre Token deaktiviert wurden, vereinbaren Sie bitte einen Termin an einer der Service-Theken des RRZE oder per E-Mail an rrze-mfa@fau.de, um eine Rücksetzung zu veranlassen.

Da dieser Vorgang ausschließlich durch reguläre Beschäftigte durchgeführt werden kann, ist eine Terminvereinbarung erforderlich, damit Sie sich nicht umsonst auf den Weg machen.

Ich habe mehrere Token angelegt. Welches davon muss ich nutzen, wenn ich nach dem Einmalpasswort gefragt werde?

Wenn Sie mehrere Token angelegt haben, können Sie jederzeit entscheiden, welchen Sie benutzen möchten. Wenn Sie z. B.

- ein Software-Token auf dem Handy,

- ein Software-Token in einer KeepassXC-Datei sowie

- einen YubiKey als Hardwaretoken

eingerichtet haben, können Sie jeden der Codes verwenden, die diese Token generieren, wenn Sie nach der Eingabe eines Einmalpassworts gefragt werden. Sie müssen also nicht angeben, welches Token Sie verwenden möchten. Alle Ihre im IdM hinterlegten Token sind gleichzeitig gültig, obwohl sie unterschiedlich sind.

FAQ zu Software-Token

FAQ zur Multi-Faktor-Authentifizierung (MFA)

Welche Apps empfiehlt das RRZE für Software-Token?

Es gibt sehr viele Apps, die Sie für die Erstellung von Software-Token verwenden können. Da das RRZE nicht alle davon prüfen und Anleitungen dafür erstellen kann, haben wir für verschiedene Betriebssysteme jeweils mindestens eine empfohlene App herausgesucht und mit ausführlichen Anleitungen versehen.

Diese finden Sie unter Empfehlung für Authentifizierungs Anwendungen.

Wie kann ich KeepassXC auf mehreren Geräten nutzen?

KeepassXC speichert alle Einträge verschlüsselt in einer Datenbankdatei mit der Endung „.kdbx”. Sie können diese Datei sowohl lokal auf Ihrem PC oder Notebook als auch z. B. auf Ihrem Homelaufwerk oder auf anderen Geräten speichern. Sie können die Datei auch kopieren. Alternativ können Sie die Datei in Ihre FAUBox legen, sodass sie auf verschiedenen Geräten synchronisiert wird. So erstellen Sie nicht nur eine Sicherungskopie Ihrer KeepassXC-Datei, sondern können auch von beliebigen Geräten aus darauf zugreifen.

Eine Anleitung zur Einrichtung eines Software-Tokens über KeepassXC finden Sie auf unserer Empfehlungsseite für MFA-Anwendungen.

Wie kann ich ein Token hinzufügen?

Informationen und Anleitungen zur Anlage von MFA-Token finden Sie auf unserer Empfehlungsseite für Authentifizierungs-Anwendungen.

Damit Sie auch bei Verlust eines Tokens weiterhin arbeitsfähig bleiben, sollten Sie immer mindestens zwei Token in Ihrem IDM-Account hinterlegen.

Sofern Sie zu einer empfangsberechtigten Personengruppe gehören, haben Sie – so lange der Vorrat reicht – auch die Möglichkeit gegen Vorlage Ihres Ausweises an der für Sie zuständigen RRZE Service-Theke einen YubiKey zu erhalten. Je Person kann nur ein YubiKey ausgegeben werden.

Wie kann ich mir ein zusätzliches Software-Token hinzufügen?

Damit Sie auch bei Verlust eines Tokens weiterhin arbeitsfähig bleiben, sollten Sie immer mindestens 2 Tokens in Ihrem IDM-Account hinterlegen.

Die Anlage zusätzlicher Token funktioniert genauso wie die Anlage des ersten Tokens. Informationen und Anleitungen zur Anlage von MFA-Token finden Sie auf unserer Empfehlungsseite für Authentifizierungs-Anwendungen.

Ich habe auf meinem Handy ein Software-Token eingerichtet und möchte jetzt mein Handy ersetzen. Was muss ich tun?

Wenn Sie bereits ein Token im IdM hinterlegt haben, dann benötigen Sie dieses Token, um weitere Token anzulegen. Außerdem muss zu jedem Zeitpunkt immer mindestens ein Token hinterlegt sein, wenn auch MFA aktiviert ist.

Gehen Sie daher bitte wie folgt vor:

- Richten Sie auf Ihrem neuen Gerät bitte ein MFA-Token ein. Die Anlage eines zusätzlichen Tokens funktioniert auf die gleiche Weise wie die Anlage ihres ersten Tokens. Informationen und Anleitungen zur Anlage von MFA-Token finden Sie auf unserer Empfehlungsseite für Authentifizierungs-Anwendungen.

- Wenn Sie Ihr bisheriges Gerät nicht mehr nutzen und den dafür eingerichteten Token daher nicht mehr verwenden können oder möchten, löschen Sie den nicht mehr benötigten Token gemäß unserer Anleitung zur Löschung von Software-Token.

Um auch bei Verlust eines Tokens weiterhin arbeitsfähig zu bleiben, sollten Sie immer mindestens zwei Token in Ihrem IDM-Account hinterlegen.

Multi-Faktor-Authentifizierung unter iOS und iPadOS (OTP)

An der FAU werden zeitbasierte Einmalcodes („OTP“) als zweiter Faktor eingesetzt. Einen kleinen Einblick hierzu bietet der Beitrag Zwei-Faktor-Authentifizierung mit eduMFA/PrivacyIDEA auf der RRZE-Website.

Für Apple-Nutzende stellt Apple seit iOS/iPadOS 18 eine eigene Anwendung („Passwörter„) bereit. Diese App kann als vollwertiger Kennwortmanager, wie z.B. KeePassXC, genutzt werden. Wir empfehlen allen Apple-Nutzenden den in das System integrierten Weg, so dass der Einsatz von Drittanwendungen nicht notwendig ist. In dieser Anleitung möchten wir dir zeigen, wie du mit deinem iPhone oder iPad die Konfiguration erfolgreich durchführst:

-

- Öffne die Passwörter-App auf deinem iPhone oder iPad.

- Um fortzufahren, musst du dich einmal authentifizieren. Dies geht entweder via FaceID, TouchID oder deinem Gerätekennwort.

- Wähle den Dienst aus, für den der zweite Faktor konfiguriert werden soll.

Zum Beispiel „FAU IdM“ oder drücke auf „+“ zum Erstellen eines neuen Eintrags und fülle das Objekt zum Speichern aus. - Wähle anschließend unter „Code“ > „Code konfigurieren“ und füge diesen entweder via QR-Code/Bild oder via Konfigurationsschlüssel ein. Der Konfigurationsschlüssel kann in der Regel von der Website kopiert werden. Alternativ kannst du den QR-Code durch längeres Gedrückthalten zum Passwortobjekt hinzufügen.

- Zum Abschluss ist es notwendig, mittels Eingabe des Bestätigungscodes, die Konfiguration auf der Webseite zu verifizieren.

Alternative Anwendung

Neben der Passwörter-App von Apple können wir derzeit auch die Anwendung „Step Two“ für Apple-Geräte empfehlen. Diese speichert lediglich OTPs und kann so als reine Zweite-Faktor-App genutzt werden. Die App kann kostenfrei und ohne Anmeldung über den FAUmac Self Service bezogen werden. Beim Beziehen über den Apple App Store ist ein Apple Account notwendig.

Weiterführende Links

- Einrichten von OTPs unter macOS 14 und neuer

- PDF-Anleitung für iOS 18

- Zwei-Faktor-Authentifizierung mit eduMFA/PrivacyIDEA an der FAU

- Hilfeartikel von Apple zum automatischen Ausfüllen von einmaligen Bestätigungscodes (OTPs) auf dem iPhone (extern)

- Dokumentation zur Passwörter-App von Apple (extern)

Multi-Faktor-Authentifizierung unter macOS (OTP)

An der FAU werden zeitbasierte Einmalcodes („OTP“) als zweiter Faktor eingesetzt. Einen kleinen Einblick hierzu bietet der Beitrag Zwei-Faktor-Authentifizierung mit eduMFA/PrivacyIDEA auf der RRZE-Website.

Für Apple-Nutzende stellt Apple seit macOS 15 Sequoia eine eigene Anwendung („Passwörter„) bereit. Diese App kann als vollwertiger Kennwortmanager, wie z.B. KeePassXC, genutzt werden. Wir empfehlen allen Apple-Nutzenden den in das System integrierten Weg, so dass der Einsatz von Drittanwendungen nicht notwendig ist. Hinweis: Für macOS 14 Sonoma findest du notwendigen Komponenten in den Systemeinstellungen.

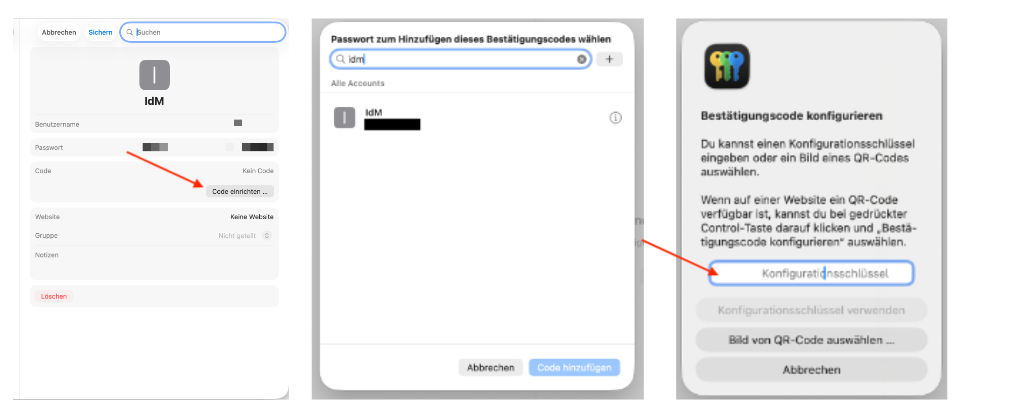

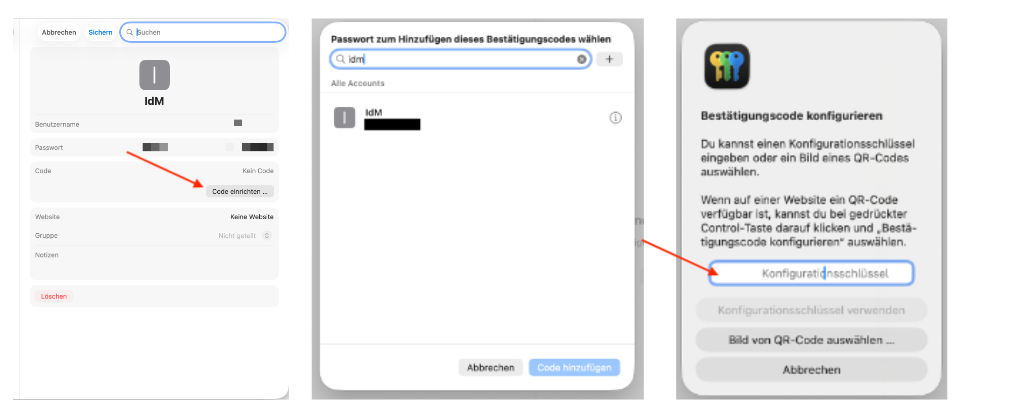

In dieser Anleitung möchten wir dir zeigen, wie du mit deinem Mac die Konfiguration erfolgreich durchführst:

- Öffne die Passwörter App auf deinem Mac (Finder > Programme > Passwörter.app).

- Um fortzufahren, musst du dich einmal authentifizieren. Dies geht entweder via Touch ID oder deinem Gerätekennwort (Mac Password).

- Wähle den Dienst aus, für den der zweite Faktor konfiguriert werden soll.

Zum Beispiel „FAU IdM“ oder drücke auf „+“ zum Erstellen eines neuen Eintrags und fülle das Objekt zum Speichern aus. - Wähle anschließend unter „Code“ > „Code konfigurieren“ und füge diesen entweder via QR-Code/Bild oder via Konfigurationsschlüssel ein. Der Konfigurationsschlüssel kann in der Regel von der Website kopiert werden. Alternativ kannst du den QR-Code durch Rechtsklick zu einem Passwortobjekt hinzufügen.

- Zum Abschluss ist es notwendig, mittels Eingabe des Bestätigungscodes, die Konfiguration auf der Webseite zu verifizieren.

Alternative Anwendung

Neben der Passwörter-App von Apple können wir derzeit auch die Anwendung „Step Two“ für Apple-Geräte empfehlen. Diese speichert lediglich OTPs und kann so als reine Zweite-Faktor-App genutzt werden. Die App kann kostenfrei und ohne Anmeldung über den FAUmac Self Service bezogen werden. Beim Beziehen über den Apple App Store ist ein Apple-Account notwendig.

Weiterführende Links

FAQ zu YubiKeys

FAQ zur Multi-Faktor-Authentifizierung (MFA)

Welche Personengruppen erhalten vom RRZE einen YubiKey für die Multi-Faktor-Authentifizierung?

Es steht leider aus Kostengründen nur eine begrenzte Anzahl an YubiKeys zur Verfügung. YubiKeys werden daher – so lange der Vorrat reicht – auf Beschluss der Universitätsleitung vom 11.02.2026 ausschließlich an den „Kernbereich der Beschäftigten der FAU“ ausgegeben. Wenn der Vorrat erschöpft ist, stehen nur noch Software-Tokens (Smartphone-App, PasswortManager) zur Verfügung.

Zum Kernbereich der Beschäftigten zählen verbeamtete oder tarifvertraglich Beschäftigte mit einem regulären tariflichen Arbeitsvertrag an der FAU sowie an die FAU abgeordnete Lehrerinnen und Lehrer.

Keinen YubiKey erhalten u. a.:

- Lehrbeauftragte

- Studentische Hilskräfte

- Privatdozentinnen und Privatdozenten ohne Anstellungsverhältnis an der FAU

- Honorarprofessorinnen und Honorarprofessoren ohne Anstellungsverhältnis an der FAU

- Promovierende ohne Anstellungsverhältnis an der FAU

- Wissenschaftlerinnen und Wissenschaftler des Universitätsklinikums

- Emeriti

- Professorinnen und Professoren im Ruhestand

- Ehrenamtlich Tätige

Einrichtungen der FAU, die für weitere Personengruppen gegen Rechnung YubiKeys beschaffen möchten, können dies über den Rahmenvertrag des Freistaats Bayern tun. Details dazu finden Sie in der FAQ zur Bestellung von YubiKeys.

Wie kann ich meinen YubiKey für MFA an der FAU nutzen?

Der YubiKey kann überall dort eingesetzt werden, wo Sie ein Einmalpasswort (OTP) eingeben müssen.

Stecken Sie dafür den YubiKey in eine beliebige USB-Buchse an Ihrem PC oder Notebook.

Um ein OTP mit dem YubiKey zu erzeugen, drücken Sie bitte etwas länger (ca. 3,5 Sekunden) auf die goldene Sensortaste mit dem „Y” auf dem YubiKey. Der YubiKey erzeugt daraufhin ein OTP und trägt es an der Stelle ein, an der sich Ihr Mauszeiger gerade befindet. Es wirkt, als hätten Sie es gerade von Hand eingetippt.

Ein von einem YubiKey erzeugtes OTP kann z. B. so aussehen: „vvcccbhfgdtcedivburktlggdvjecijehnnhhnicetur“. Jedes Mal, wenn Sie auf die Taste drücken, wird ein neues OTP erzeugt.

Ich habe meinen YubiKey verloren. Was soll ich tun?

Wenn Sie Ihren YubiKey verloren haben und Sie noch einen zweiten Token im IdM-Portal angelegt haben, gehen Sie bitte wie folgt vor:

- Deaktivieren Sie den verlorenen YubiKey im IdM-Portal gemäß der Anleitung zur Deaktivierung eines YubiKeys.

- Melden Sie bitte den Verlust des YubiKeys an rrze-mfa@fau.de und lassen Sie den Token sperren.

- Arbeiten Sie mit Ihrem anderen Token weiter und stellen Sie sicher, dass Sie immer mindesten zwei Token im IdM-Portal hinterlegt haben. Legen Sie sich also gemäß der Anleitung zur Anlage eines Software-Tokens ein neues Token an.

Wenn der YubiKey Ihr einziger Token im IdM-Portal war, gehen Sie bitte wie folgt vor:

- Schreiben Sie bitte an rrze-mfa@fau.de. Lassen Sie den Token sperren und vereinbaren Sie einen Termin.

- Gegen Vorlage Ihres Ausweises können Ihnen die Beschäftigten der Service-Theke an diesem Termin helfen, damit Sie sich wieder ein MFA-Token anlegen können. Bis dahin können Sie die über MFA abgesicherten Dienste nicht nutzen.

Der YubiKey verfügt über zwei Slots. Warum ist bei meinem YubiKey nur Slot 1 nutzbar?

Bei YubiKeys, die durch die FAU ausgegeben werden, ist der zweite Slot des YubiKeys für die MFA-Anwendung der FAU programmiert und daher nicht für andere Zwecke nutzbar.

Wie kann ich über den Rahmenvertrag des Freistaats Bayern YubiKeys bestellen?

Über den Rahmenvertrag des Freistaats Bayern mit der Firma ACP können Sie YubiKeys bis zum 28.02.2027 zu den Konditionen dieses Rahmenvertrags kostenpflichtig bestellen. Es gibt drei verschiedene Modelle zur Auswahl:

- YubiKey 5 NFC. Anschluss: USB-A, NFC

- YubiKey 5C NFC. Anschluss: USB-C, NFC

- YubiKey 5Ci – USB-C/Lightning Security Key

Die Varianten 1 und 2 haben den gleichen Preis. Die Variante 3 ist deutlich teurer.

Lassen Sie sich unter Angabe der Stückzahlen und des gewünschten Modelles ein Angebot erstellen. Die für die FAU zuständigen Ansprechpartnerinnen des Rahmenvertragspartners sind Frau Rumpel und Frau Hemm. Sie erreichen beide über eine E-Mail an public.wue@acp.de.

Bitte beachten Sie, dass Sie eine Rechnungsadresse an einer Einrichtung der FAU angeben müssen, um ein Angebot erhalten zu können.